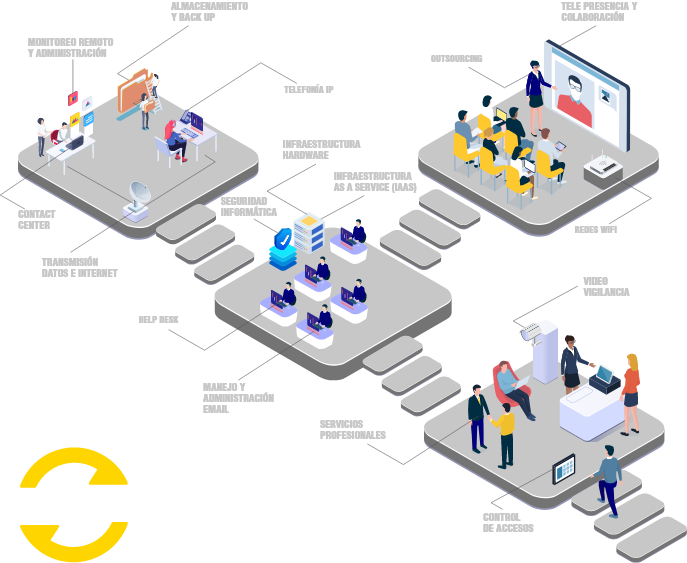

¿En qué podemos ayudar a tu empresa?

Envíanos tu información para asesorarte mejor

Conoce por qué tu empresa debe contar con un CSOC

El CSCOC y la seguridad informática

Un CSOC, por sus siglas en inglés (Cybersecurity Operations Center), es un centro de operaciones de seguridad cibernética que se encarga de proteger los sistemas y activos de información de una organización de los ciberataques. Las siguientes son algunas de las razones por las cuales las organizaciones deberían contar con un CSOC:

Protección proactiva: un CSOC tiene como objetivo principal monitorear, detectar y responder a los incidentes de seguridad de manera proactiva, antes de que puedan causar daño a la organización. Puede prevenir los ataques y minimizar el impacto de los incidentes de seguridad.

Un CSOC para tu estrategia de seguridad: para garantizar la seguridad de sus activos digitales, las organizaciones ya no pueden confiar en estrategias reactivas para hacer frente a ciberataques cada vez más sofisticados y efectivos. Monitorear, analizar, detectar son actividades proactivas que facultan a la organización no solo para responder a un ciberataque, sino también para neutralizarlo y evitar que se produzca.

Frente a los Equipos de Respuesta a Incidentes de Seguridad de la Información (CERT), que están configurados para actuar frente a un ataque ya consolidado y tienen un carácter transversal, el CSOC pertenece al ámbito interno de las organizaciones. Dependiendo de su tamaño, las organizaciones pueden contar con su CSOC propio o delegar esa función de manera externa bajo el modelo de servicio gestionado.

¿Qué funciones tiene un CSOC?

Un CSOC debe estar diseñado para poder adaptarse a las particularidades y los objetivos de seguridad de la organización u organizaciones que va a proteger.

- Gestión. Administración continua diaria de los elementos y herramientas TIC que conforman el sistema de seguridad corporativo como parte de las labores de prevención. Esto incluye cortafuegos, VPN, Data Lost Prevention…

- Vigilancia. Monitorear y auditoría permanente de los elementos y recursos de la organización expuestos o susceptibles de convertirse en vectores de entrada de un ciberataque.

- Detección y neutralización de incidentes. Respuesta a los incidentes que ocurran con el fin de neutralizarlos, minimizar sus efectos y asegurar la continuidad de negocio, que incluye el monitoreo y correlación de eventos (SIEM). Haciendo uso de un SIEM de nueva generación se puede tener orquestación y respuestas automatizadas.

- Análisis de amenazas e incidentes. Generación de casos de uso y aplicación de conclusiones en los procedimientos de prevención, detección y neutralización.

- Comunicación de incidentes a las autoridades competentes.

- Complimiento. Implantación de las medidas de seguridad y actuación conforme a la necesidad de normas de cada rol de negocio.

Soluciones tecnológicas: por qué contar con un CSOC para tu estrategia de seguridad

Al implementar un CSOC, la organización crea una capa de protección permanente, compuesta por tecnología y equipos de profesionales en ciberseguridad, alrededor del perímetro corporativo. Así se minimizan los vectores de entrada y las posibilidades de éxito de un ciberataque.

Además de estos beneficios, implementar un CSOC en la organización:

- Reduce los tiempos de respuesta y recuperación ante incidentes

- Ahorra costos de interrupción de negocio

- Evita posibles crisis de reputación a la organización

- Asegura la integridad de los datos protegidos por el RGPD y la información sensible de la organización

- Genera confianza en socios, proveedores y clientes

Seguridad informática

Monitoreo continuo: un CSOC monitorea continuamente los sistemas y activos de información de la organización, lo que significa que cualquier actividad sospechosa o anómala se detectará y se podrá investigar inmediatamente.

Respuesta rápida a incidentes: un CSOC tiene procedimientos y herramientas específicas para responder a incidentes de seguridad, lo que permite una respuesta rápida y eficiente ante cualquier incidente de seguridad que ocurra. Esto ayuda a minimizar el tiempo de inactividad y los costos asociados con los incidentes de seguridad.

Respuesta a incidentes: en respuesta a una amenaza o a un incidente real, el CSOC actúa para limitar el daño. Las acciones pueden incluir:

- Investigación de la causa raíz, para determinar las vulnerabilidades técnicas que dieron acceso a los piratas informáticos al sistema, así como otros factores (como una mala salud de contraseñas o una aplicación deficiente de las políticas) que contribuyeron al incidente.

- Cerrar puntos finales comprometidos o desconectarlos de la red

- Aislamiento de áreas comprometidas de la red o redirección del tráfico de red

- Pausar o detener aplicaciones o procesos comprometidos

- Eliminación de archivos dañados o infectados

- Ejecución de software antivirus o antimalware

- Desactivación de contraseñas para usuarios internos y externos

Tecnología para mejorar la postura de seguridad

Las empresas afrontan en su día a día un complejo escenario de ciberamenazas que obliga a fortalecer su postura de seguridad.

Un estudio de McAfee y el Center for Strategic and International Studies (CSIS) cifra en más de 1 billón de dólares al año el costo de los ciberataques y las filtraciones de datos. Sin duda, es un motivo de preocupación para las empresas.

Desarrollar una estrategia completa y probarla. Es importante tener una visión de la estrategia de seguridad y desarrollar un plan integral que cubra todos puntos potencialmente vulnerables de la organización para poder ser proactivos y prevenir ante ataques potenciales.

La estrategia debe ir acompañada de los suficientes recursos para poder desplegarla y asegurarse de contar con la experiencia necesaria para que puedan probar que realmente se pueden prevenir los ataques. En esta autoevaluación juegan un importante papel las auditorías y los tests de penetración aplicados a la infraestructura de TI.

Asegurarse de tener visibilidad del entorno tecnológico. Frente a las ciberamenazas avanzadas, es importante tener una estructura consistente para detectar, monitorear, gestionar y proteger la red corporativa, capaz de reducir al mínimo el tiempo de detección de una intrusión.

Para ello será necesario ganar visibilidad de toda la red para identificar cualquier problema y evitar que se propague. La vía más común es utilizar sistemas de detección de intrusiones (IDS, en su acrónimo inglés), y estos deben estar correctamente configurados.

Tratar de anticiparse a los ciberdelincuentes. Una postura de seguridad fuerte asegurará que la compañía pueda identificar, evaluar y remediar continuamente los riesgos y las amenazas en todo su entorno de TI. Se deben priorizar y abordarlos.

Ser rápidos y aplicar inteligencia artificial. Las empresas deben ser más rápidas, detectando y respondiendo a las amenazas. Lo pueden conseguir empleando herramientas avanzadas de gestión de incidentes nativas en cloud (Security Information and Event Management) y soluciones de respuesta automatizada (Security, Orchestration, Automation, Response), asistidas por tecnología inteligencia artificial y de aprendizaje automático.

Tener o contratar un Centro de Operaciones de Seguridad (CSOC). También es importante configurar un SOC internamente para futuros incidentes de seguridad o asociarse con un proveedor de servicios gestionados que tenga un CSOC que pueda ayudar a monitorear y gestionar la seguridad las 24 horas del día. Un CSOC hace seguimiento del comportamiento de los usuarios y busca actividad inusual utilizando inteligencia artificial y machine learning; gestiona las vulnerabilidades; y verifica que las soluciones de seguridad funcionan correctamente, están actualizadas y generan alarmas de seguridad.

Empresa de tecnología y cumplimiento normativo

Muchos marcos y normas de seguridad, como el ISO 27001, requieren que las organizaciones cuenten con un CSOC o un equipo de seguridad cibernética similar. Contar con un CSOC ayuda a las organizaciones a cumplir con estas normas y a garantizar que se tomen las medidas adecuadas para proteger los sistemas y activos de información.

En resumen, contar con un CSOC es esencial para garantizar la seguridad de los sistemas y activos de información de una organización. Un CSOC habilita una protección proactiva, un monitoreo continuo y una respuesta rápida a incidentes, garantizando una mejor postura de seguridad y el cumplimiento normativo.

En TEUNO contamos con un Centro de Operaciones de Ciberseguridad a la altura de las exigencias de seguridad informática de hoy. Contáctanos para conocer más.

Los artículos más populares

¿Tienes alguna pregunta?

¡Hablemos!

¡Hablemos!