¿En qué podemos ayudar a tu empresa?

Envíanos tu información para asesorarte mejor

¿Cómo proteger a tu empresa de hackers?

Una de las

amenazas cibernéticas

más grandes de la Era Digital son loshackers

(o jaquers). Estas personas, que trabajan de manera individual o en grupo, son conocidos por sus avanzados conocimientos de informática, programación y manipulación de software y hardware que, en muchos casos, utilizan con una finalidad ilícita o para obtener una ganancia económica.

Todas las empresas, de diversas partes del mundo y de distintas ramas, están expuestas a

ataques cibernéticos

por parte de hackers. Las empresas ecuatorianas no están exentas, por eso hoy, queremos contarle acerca de las medidas de precaución que puede tomar para proteger a su empresa de los hackers.

Una breve historia de los hackers

La noción de hacker nace por primera vez en la segunda mitad del siglo XX. Inicialmente la percepción de los mismos era todo menos negativa, pues ellos utilizaban su conocimiento para trabajar en pro de un software libre, para mejorar la seguridad de los sistemas y desarrollar técnicas de mejora.

Con el tiempo la idea de hacker fue cambiando y tornándose negativa, en gran parte debido al aparecimiento de un gran grupo de hackers que decidieron utilizar su conocimiento para la llamada ciberdelincuencia. En la actualidad, existe una diferenciación clara entre 3 tipos de hackers:

Black hat hackers

(hackers de sombrero negro): Son hackers quevulneran la seguridad de sistemas

para extraer información restringida con un fin monetario. A más de esto, son quienes creanvirus,

spyware

ymalware

para infectar sistemas y ordenadores. Dentro de esta lista se encuentran losCrackers

, que, entre otras cosas, son responsables de la piratería desoftware

.White hat hackers

(hackers de sombrero blanco): Estos son los hackers encargados de la seguridad de los sistemas informáticos. Generalmente trabajan para una empresa, vulnerando sus sistemas únicamente con la finalidad de depurar y arreglar sus errores.Grey hat hackers

(hackers de sombrero gris): Estos son hackers que utilizan su habilidad para vulnerar sistemas para luego ofrecer seguridad. Son conocidos como los hackers de doble moral, porque atacan diferentes sistemas ajenos, causando un daño que solo ellos pueden solucionar, con la finalidad de generar la necesidad de seguridad.

Medidas de protección contra hackers

Ahora que tenemos una idea más clara de qué es un hacker, cómo actúa y cuáles son los tipos que existen, conoceremos algunas de las medidas de protección, tanto internas como externas, que puede tomar para que su empresa no sea víctima de hackeo.

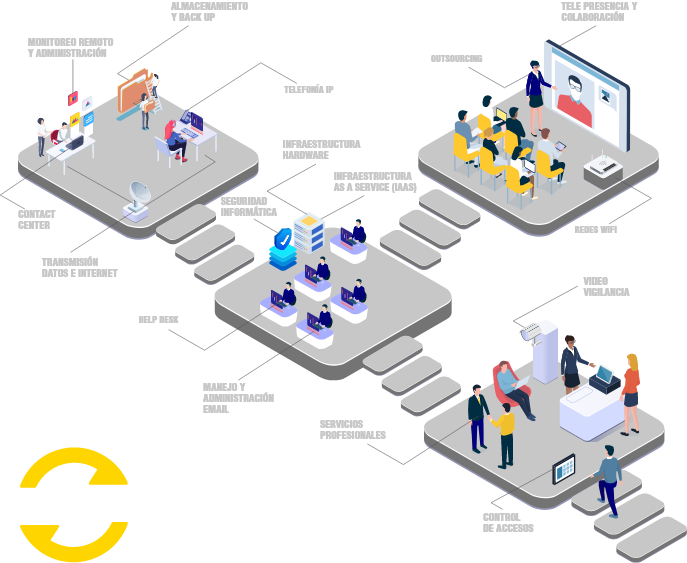

Contar con una estrategia de ciberseguridad es el primer y más importante paso hacia la prevención de hackeo en su empresa. Lo ideal es contar con un sistema de ciberseguridad especializado, que le brinde todas las soluciones necesarias para

prevenir ataques cibernéticos

. En ese sentido, TEUNO le ofrece soluciones de seguridad informática que se adaptan a las necesidades de su empresa, acompañándolo en cada paso, con asesoría y herramientas tecnológicas e informáticas diseñadas para cuidar la seguridad de su compañía.

Otra de las medidas de prevención primordiales es la educación o formación. Todo el equipo que conforma su empresa debe estar al tanto de las estrategias de ciberseguridad implementadas en su compañía, así como también de los peligros existentes y las maneras de enfrentarlos. Con una capacitación correcta, sus empleados sabrán cómo blindarse de las amenazas cibernéticas y cómo proceder en caso de que un hacker logre su cometido, para que el daño sea el menor posible y su proveedor de

seguridad cibernética

pueda actuar de manera inmediata.

Poner en funcionamiento un sistema de autenticación reforzado es también una gran manera de proteger a su empresa de hackers. Es necesario que implemente una política de contraseñas seguras, para que las mismas sean efectivas y estén protegidas. Por otro lado, puede también optar por un sistema de gestión de identidad; este está diseñado para controlar el acceso a información e instalaciones a través de una serie de políticas y herramientas, diseñadas para que solo la persona correcta tenga acceso a un ordenador o a información específica.

Finalmente, una de las medidas de seguridad que ha cobrado fuerza, aunque resulte un poco polémica, es contratar los servicios de un “

hacker ético

o de sombrero blanco”. Este se encargará de hacer pruebas, al menos una vez al año, para encontrar fallas en el sistema que faciliten el acceso a información, para después resolverlas y garantizar una solución sólida y duradera. Como hemos visto, son varias las opciones disponibles para precautelar la seguridad cibernética de su empresa; tómelas en cuenta y cuide su información.Los artículos más populares

¿Tienes alguna pregunta?

¡Hablemos!

¡Hablemos!